Zespół CERT Polska przeanalizował nowe próbki powiązane z kampanią FvncBot wymierzoną w polskich użytkowników internetu. Poniższy opis został oparty na wariancie kampanii wykorzystującej wizerunek Spółdzielczej Grupy Bankowej.

Podstawowe informacje

Omawiane próbki są hostowane pod adresem ruvofech.it[.]com. Sposób dystrybucji plików nie został jeszcze zidentyfikowany na moment tworzenia tej analizy.

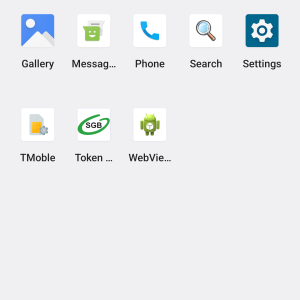

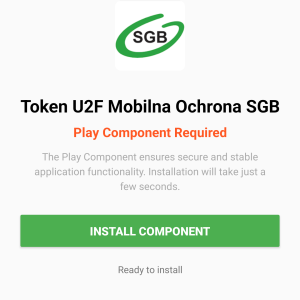

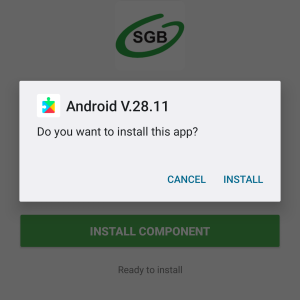

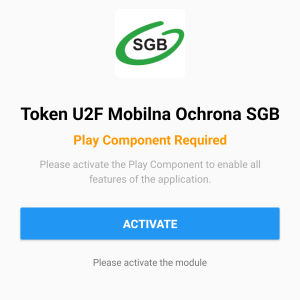

Aplikacja opisana jako Token U2F Mobilna Ochrona SGB informuje użytkownika o konieczności instalacji dodatkowego Play Component, a następnie prowadzi go poprzez proces instalacji dodatkowego modułu opisanego jako Android V.28.11. Ofiara jest następnie nakłaniana do zezwolenia na uruchomienie funkcji ułatwień dostępu pod pretekstem uaktualnienia systemu (System Update). W kolejnym kroku wspomniany moduł rejestruje się na serwerze przestępców i wysyła informacje o zainfekowanym urządzeniu.

Przebieg infekcji

Z perspektywy ofiary ciąg wydarzeń odtworzony podczas dynamicznej analizy próbki wygląda następująco:

Użytkownik uruchamia aplikację wykorzystującą wizerunek SGB i na ekranie startowym widzi komunikat o konieczności instalacji Play Component oraz tekst nakłaniający go do uruchomienia procesu instalacji za pomocą guzika Install Component.

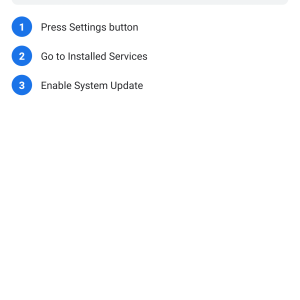

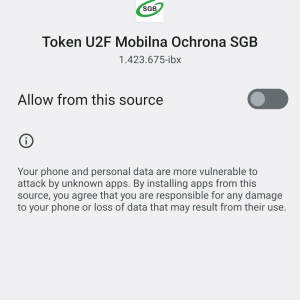

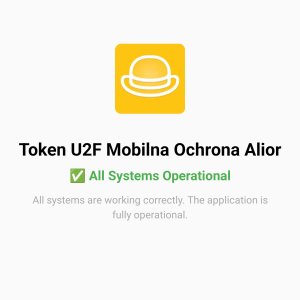

Install unknown apps). Użytkownik widzi informację o instalacji Android V.28.11. Po instalacji modułu, guzik "instalacji" zmienia się w "aktywację" (Activate). Wciśnięcie go powoduje wyświetlenie menu ustawień (Setup Required), które informuje użytkownika o konieczności wyrażenia zgody na uruchomienie funkcji ułatwień dostępu.Po uruchomieniu usługi, aplikacja wyświetla komunikat All Systems Operational. Każda próbka w tej kampanii używa wizerunku innego banku.

Głównym motywem socjotechnicznym obserwowanej kampanii jest właśnie opisany wyżej podział - widoczna fasada z logotypem i szatą graficzną banku ma na celu zwabienie użytkownika w pułapkę, ale nie odpowiada za samo szkodliwe działanie. Tym zajmuje się zainstalowany za jej pomocą moduł, który ukrywa się za informacjami przypominającymi systemowe komunikaty Androida.

Co przyniosła analiza próbki?

- Istnieje zewnętrzna paczka danych

com.junk.knock, określana mianemToken U2F Mobilna Ochrona SGB. - W następnym kroku ładowany jest instalator z

/data/user/0/com.junk.knock/app_tell/tWyWeG.txtużywającDexClassLoader. - Załadowany instalator odpakowuje

assets/apk/payload_grass.apk, czyli drugi moduł odpowiedzialny za główny element ataku. - Instalator korzysta z

core://setupby przekierować ofiarę do kolejnego etapu infekcji. - Drugi etap jest spakowany pod

com.core.towni określany jakoAndroid V.28.11. - Plik APK

com.core.townstanowi kolejną warstwę, która ukrywa dodatkowy wsad w zagnieżdżonym zasobie o nazwieqkcCg.jpg. - Ukryty zasób jest przekształcany za pomocą procesu podobnego do RC4 wprowadzanego przez

sDjCMi przekształca się w finalną wersję modułu. - Podczas uruchomienia moduł rejestruje urządzenie pod adresem

https://jeliornic.it.com/api/v1/devices/registeri otrzymuje dane dostępowe unikalne dla danego urządzenia.

Jak się chronić?

- Pobieraj aplikacje bankowe jedynie z zaufanych źródeł takich jak Google Play Store lub App Store.

- Jeśli otrzymujesz połączenie telefoniczne rzekomo ze swojego banku, w którym rozmówca informuje o potencjalnym zagrożeniu, rozłącz się i oddzwoń na numer znaleziony na oficjalnej stronie banku. Pozwala to uniknąć oszustw opartych na spoofingu CLI.

- Traktuj wszelkie instrukcje wymagające manualnej instalacji "komponentu bezpieczeństwa" lub "komponentu uruchomienia" spoza oficjalnego sklepu jako podejrzane i potencjalnie niebezpieczne.

- Jeśli aplikacja prosi o zgodę na instalację z nieznanych źródeł (

Install unknown apps), a następnie o dostęp do funkcji ułatwień dostępu, traktuj to jako ostateczny sygnał ostrzegawczy.

Analiza techniczna

Każda aplikacja na Androida posiada plik manifestu: AndroidManifest.xml. W tym przypadku, już analiza tego pliku pokazuje, że zewnętrzna aplikacja korzystająca z wizerunku SGB jest zaprojektowana do współpracy z dodatkowym pakietem com.core.town i komunikacji z jego dostawcą.

Więcej informacji na temat tego oszustwa na cert.pl